1. 명령 스크립트 파일로 압축해 유포되는 다운로더 악성코드 ‘DBatLoader’ 주의보

https://m.boannews.com/html/detail.html?mtype=1&idx=132095

명령 스크립트 파일로 압축해 유포되는 다운로더 악성코드 ‘DBatLoader’ 주의보

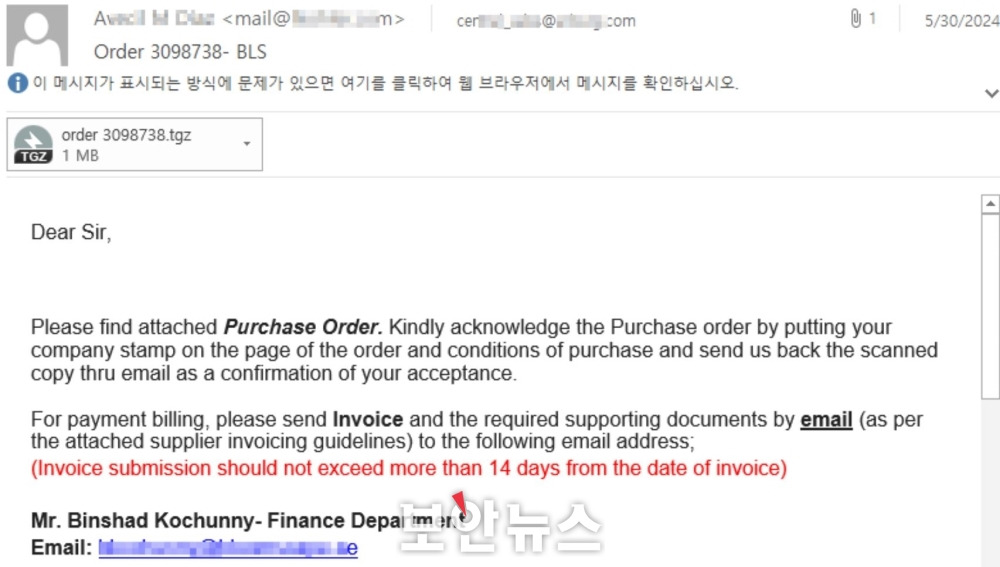

최근 CMD 파일 형태로 유포되는 ‘DBatLoader(ModiLoader)’라는 이름의 다운로더 악성코드가 발견됐다. 피싱 메일을 통해 퍼지고 있으며 추가 악성코드를 내려받는 등 위협이 이어질 수 있어 주의가

m.boannews.com

[ 요약 ]

1. 최근 피싱 메일을 통해 CMD(Command Prompt) 파일 형태로 유포되는 DBatLoader(ModiLoader)라는 이름의 다운로더 악성코드가 발견됐다.

2. 안랩 시큐리티 인텔리전스 센터(ASEC)에 따르면 DBatLoader와 같은 속성의 악성코드가 과거 피싱 메일을 통해 실행 파일(.exe)과 압출 파일(rar) 형태로 유포되었다고 한다.

3. 해당 악성 파일에는 FF, FE( UTF-16LE)가 포함되어 있어, 텍스트 에디터로 오픈했을 때 정상적인 내용을 볼 수 없었다. 또, 코드 자체가 난독화되어 있으며, 파일 내 부에 BASE64로 인코딩 된 실행 파일이 포함되어 있었다.

4. CMD 파일 실행 시, 윈도우 내장 프로그램인 'extrac32.exe'를 통해 악성 파일 이름을 바꿔 저장 및 실행하게 된다. 일련의 과정을 거쳐 디코딩되면 델파이 언어로 코드 변환한 실행 파일이 만들어진다. 이 파일이 바로 ' DBatLoader'다.

➕

DBatLoader?

- 다운로더 악성코드(악성코드 로더라고도 칭함)

- 피해자 시스템을 감염시키고 에 추가 악성 코드를 설치하는 악성 소프트웨어 유형

- 시스템을 감염시킨 후 트로이 목마, 랜섬웨어, 스파이웨어, 액세스 도구(RAT) 등 다양한 악성 페이로드를 다운로드하고 실행하는 기능을 수행

- 특히, 보안 시스템 탐지 기능을 회피하는 것으로 알려져 있다.

- 공격자는 사용자를 속여 악성 sw 다운로드 및 실행을 유도한다. 일단 설치되면 공격자는 감염된 시스템을 원격으로 제어하고 다양한 주요 정보들을 훔칠 수 있게 된다.

🤔 이에 대한 나의 생각

탐지 회피를 위해 CMD 파일과 BASE64 인코딩을 사용하여 코드를 난독화했다는 부분에서 더 교묘한 형태로 공격이 진화했음을 알 수 있었다. 더욱 발전된 보안 조치의 필요성을 강조하는 기사였다. 동시에 이메일 첨부 파일 및 링크에 대한 경계심을 유지할 것을 강조하는 기사였다.

모든 기사가 그러하듯이 출처가 불분명한 첨부 파일 등은 함부로 접근하지 말고, 운영체제를 항상 최신 상태로 유지하는 것이 다양한 공격으로부터 우리를 보호할 수 있는 첫걸음인 것 같다.

'🗞️ IT 동향 파악 및 나의 생각 정리' 카테고리의 다른 글

| [AI +AWS] AI 도입과 개발자의 미래..🥹 (1) | 2024.08.22 |

|---|---|

| [Stack Overflow] 개발자 설문 조사 2024년 결과 (1) | 2024.08.20 |

| [Microsoft] Patch Tuesday 업데이트로부터 10개의 제로데이 버그 (0) | 2024.08.15 |

| [Microsoft] CLFS Bug ⁉️ (0) | 2024.08.13 |

| [클라우드] 태양광 발전 설비, 클라우드 API의 취약점 (2) | 2024.08.11 |